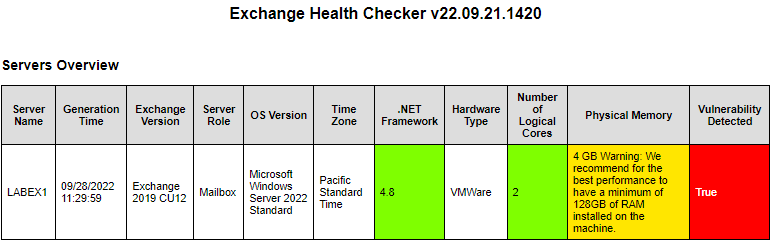

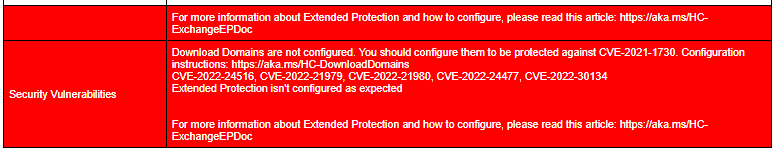

The Exchange Health Checker is an excellent tool to get a quick overview of the status of the Exchange Server. The PowerShell script provided by Microsoft is continuously updated and can generate a report in HTML format. For a fresh Exchange 2019 installation on a Windows Server 2022, the report looks like this, for example:

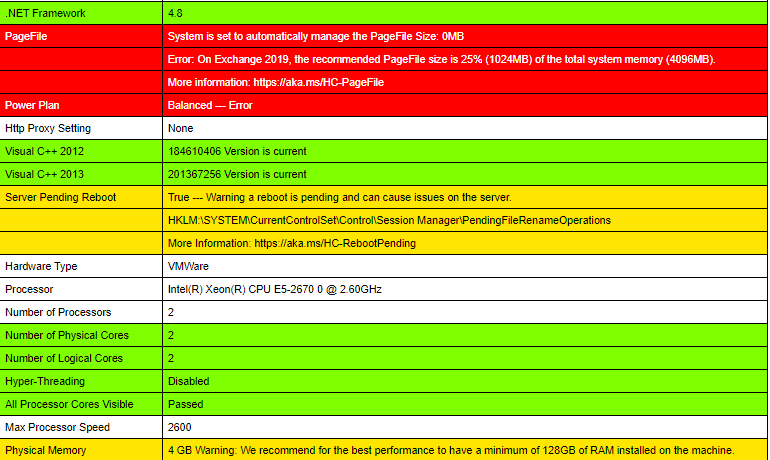

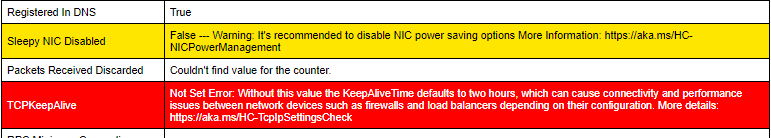

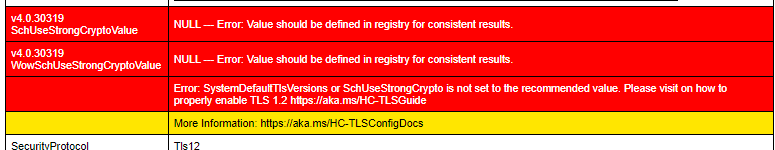

As can be seen from the report, there are various security vulnerabilities and other warnings about possible optimizations in a fresh Exchange installation. Conveniently, the Exchange Health Checker also provides suitable articles on how to eliminate the problems.

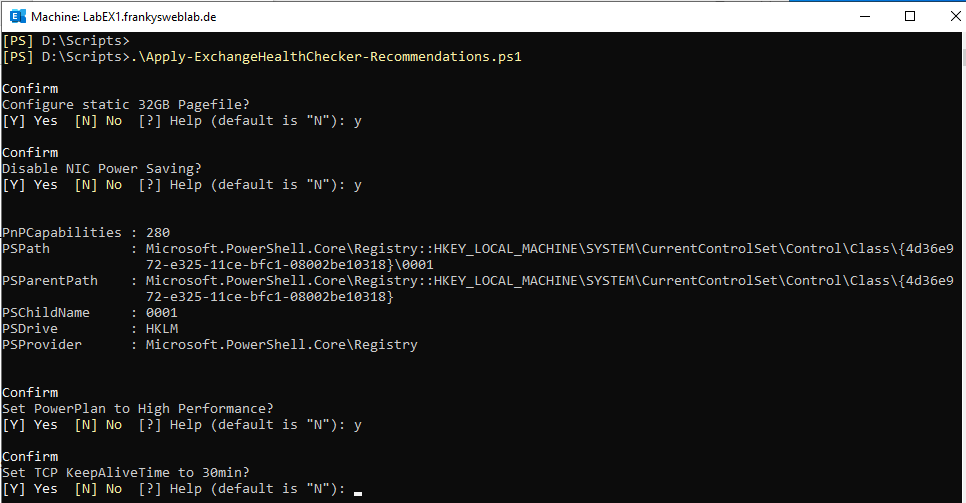

Based on these articles, I have created a small script that automatically makes the most important settings. For example, the script can fix the following problems:

- Set swap file to 32GB

- Deactivate the power-saving functions of the network card

- Set energy saving plan to "High Performance

- Set TCP KeepAlive to 30 min

- Activate TLS 1.2 for SCHANNEL

- Configure TLS 1.2 for .NET Framework

- Deactivate TLS 1.0, TLS 1.1 for SCHANNEL and .NET Framework

- Deactivate TLS 1.3 (currently not supported by Exchange 2019)

- Change download domains to autodiscover hostname

- Deactivate SSL Offloading for Outlook Anywhere

- Download and run Windows Extended Protection Script

The script asks at each step whether the settings should be applied, this then looks as follows, for example:

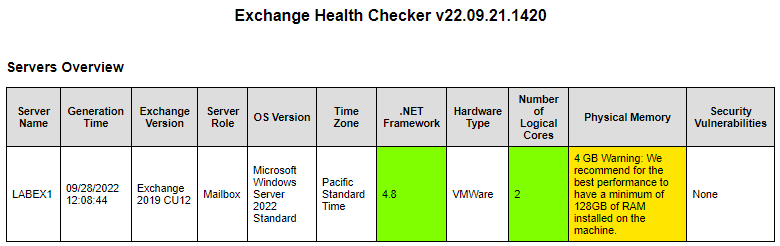

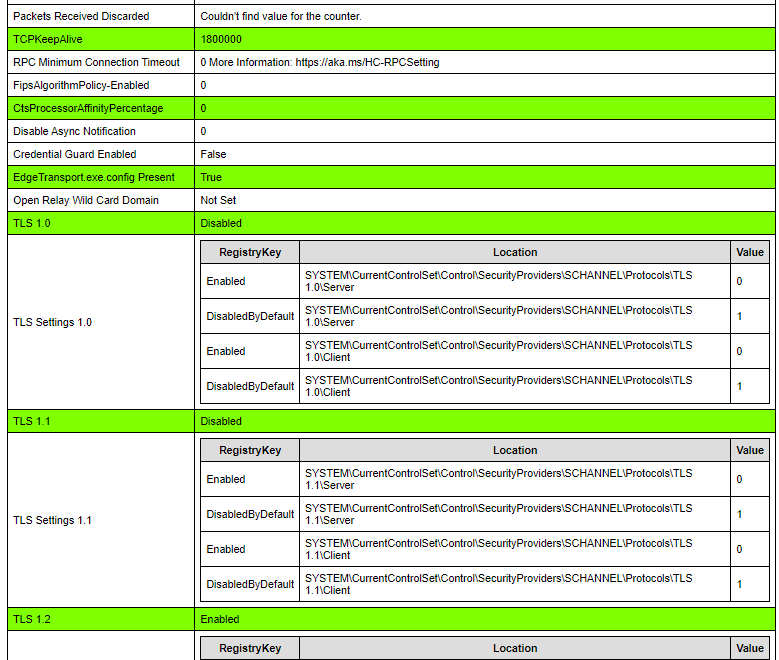

The script is not dependent on the Health Checker results, but I have simply implemented the recommendations provided by the Health Checker on a newly installed Exchange Server on Windows Server 2022 in this script. The script is on GitHub and I will integrate new recommendations from the Health Checker into the script.

After running the script "Apply-ExchangeHealthChecker-Recommendations.ps1" the Health Checker report looks much better. Here is an example:

As already mentioned, I initially only tested the script on Windows Server 2022 and Exchange 2019. It would therefore be nice if you could send me screenshots or the errors from your reports so that I can extend the script "Apply-ExchangeHealthChecker-Recommendations.ps1". Other errors and warnings will certainly be displayed on Windows Server 2019, so please send them to me or contribute directly via GitHub.

Here is the link to the script:

Hallo Frank wenn ich dich/sie so ansprechen darf, ich habe mit dem Healthchecker.ps1 jetzt ein großes Problem. Ich habe es in der Management Shell als Admin gestartet und die erste Frage leider falsch beantwortet. Meine Antwort war „E: Noch nie ausgeführt“. Nun ist wohl alles bei mir gesperrt. Wenn ich nun die ManagementShell aufrufe kommt ein Fehlermeldung. …RemoteExchange.ps1 kann nicht geladen werden, da der Vorgang durch Richtlinien für die Softwareeinschränkung …. blockiert ist. Ich habe schon mehrere Tipps probiert (set-executionpolicy; Safer in der registry nachgeschaut, da sind keinerlei Einträge; unblock-file). Was kann ich denn nun noch versuchen? Ein anderer Admin-Account startet die ManagementShell ohne Probleme.

Grüße aus Berlin

Guten Morgen,

bei dem Versuch das Microsoft Script zur Aktivierung der Exchange Endpoint Protection auszuführen, scheitere ich auf verschiedenen Servern an folgendem

WARNUNG: This script requires to be run inside of Exchange Management Shell. Please run on an

Exchange Management Server or an Exchange Server with Exchange Management Shell.

WARNUNG: If the script was already executed via Exchange Management Shell, check your Auth

Certificate by using the following script: https://aka.ms/MonitorExchangeAuthCertificate

Folgende Dinge wurden geprüft -> Stand CU13 mit SU 11/2023 / MonitorExchangeAuthCertificate.ps1 zeigt keinen Fehler, mit Healtchecker 24.02.15.1640 wird folgendes gemeldet

LmCompatibilityLevel Settings: 3

Description: Clients use only NTLMv2 authentication, and they use NTLMv2 session security if the server supports it. Domain controllers accept LM, NTLM, and NTLMv2 authentication.

AES256-CBC Protected Content Support: True

SMB1 Installed: False

SMB1 Blocked: True

Valid Internal Transport Certificate Found On Server: True

Valid Auth Certificate Found On Server: True

AMSI Enabled: True

SerializedDataSigning Enabled: TrueValid Internal Transport Certificate Found On Server: True

Nach meinen Recherchen sind alle Voraussetzungen erfüllt, das Skript wird definitiv in der EMS gestartet, natürlich ist auch das Skript von dieser Seite keine Lösung (Apply-ExchangeHealthChecker-Recommendations.ps1), da es zwar alle andern Vorgänge ausführt, aber beim aktivieren der Exchange Endpoint Protection in den gleichen Fehler läuft.

Weiterhin habe ich eine vorhandene ClientAccessRule entfernt, jedoch keine Verbesserung.

Vielleicht hat jemand noch eine Idee, vielen Dank schonmal,

Grüße Torsten

Hallo zusammen,

hat schon einmal jemand das Script mit Exchange 2026 + Windows Server 2016 laufen lassen? Wenn ja, wie war das Ergebnis?

Danke

Hi,

vielen Dank für die Arbeit, die du da rein steckst.

Ich habe das Skript ausgeführt, aber er fragt mich bei jedem einzelnen Parameter, was ich festlegen möchte:

Cmdlet Apply-ExchangeHealthChecker-Recommendations.ps1 an der Befehlspipelineposition 1

Geben Sie Werte für die folgenden Parameter an:

(Geben Sie !? ein, um Hilfe zu erhalten.)

SetStaticPagefile:

SetDisableNicPowersaving:

SetPowerPlanToHighPerformance:

usw.

Mache ich hier noch etwas falsch?

Hallo Middi,

du brauchst nur „y“ für yes bei den Einstellungen eingeben, welche du auch anwenden willst.

Beste Grüße,

Frank

Hallo,

vielen Dank für das Script.

Kann es sein, dass es die Pagefilesize falsch berechnet?

Ich hatte ursprünglich 16500MB

Nach dem Script waren es nur noch 4GB

Das System hatte 16GB RAM

Viele Grüße

Teil mit den 4GB bitte ignorieren.

Danke

Hallo Frank,

erst einmal herzlichen Dank für Deine tolle Arbeit hier.

Mir scheint ein Fehler beim Ausführen des Scipt unterlaufen zu sein.

Seit dem erhalte ich die Meldung bei allen Componenten ähnlich ‚ServerWideOffline‘ is in Maintenance Mode.

Auch mit „Set-ServerComponentState ERIS -Component ServerWideOffline -State Active -Requester Maintenance“ bzw. „set-ServerComponentState -Identity ERIS -Component Hubtransport“ bekomme ich meinen Exchange 2019 auf Server 2019 nicht mehr aus dem Maintenance-Mode.

Blöderweise dachte ich, dass ich noch einen Snapshot von vor dem Script habe, diesen hatte ich aber leider bereits gelöscht.

Was tun?

Hallo Heike,

magst du einmal die Fehlermeldungen im Forum teilen? Das Script setzt keinen Maintenance Mode daher würde ich gerne versuchen zu verstehen, woher der Fehler kommt. Meine erste Vermutung wäre das nicht genug Speicherplatz frei ist.

Beste Grüße,

Frank

Hallo Frank,

habe die Fehlermeldung leider nicht mehr. Speicherplatz war aber genug frei.

So wie es aussieht, sind bei mir mehrere Dinge zusammen gekommen und haben das Problem ausgelöst.

Mit „Set-ServerComponentState ERIS -Component ServerWideOffline -State Active -Requester Functional“ habe ich meinen Exchange-Server wieder lauffähig bekommen.

Dein Script war auf jeden Fall nicht der Auslöser für mein Problem, ist nur danach aufgefallen.

In Zeile 48 fehlt ein Komma am Ende

=> [string]$SetExchangeExtendedProtection,

VG & tolle Arbeit!

Hallo René,

habe ich gerade behoben :)

Beste Grüße,

Frank

Hallo Franky,

bei mir kommen auch einige Fehler. Server 2019 mit Exchange 2019 …

Gruß Stephan

————————————————————————

In C:\_Tools\Skripte\HealthChecker-Recommendations\Apply-ExchangeHealthChecker-Recommendations.ps1:200 Zeichen:17

+ Sign up

+ ~

Das kaufmännische Und-Zeichen (&) ist nicht zulässig. Der &-Operator ist für eine zukünftige Verwendung reserviert.

Verwenden Sie das kaufmännische Und-Zeichen in doppelten Anführungszeichen („&“), um es als Teil einer Zeichenfolge zu

übergeben.

In C:\_Tools\Skripte\HealthChecker-Recommendations\Apply-ExchangeHealthChecker-Recommendations.ps1:205 Zeichen:209

+ … k Button–medium Button d-lg-none color-fg-inherit p-1″> <span cla …

+ ~

Der Operator "<" ist für zukünftige Versionen reserviert.

In C:\_Tools\Skripte\HealthChecker-Recommendations\Apply-ExchangeHealthChecker-Recommendations.ps1:415 Zeichen:13

+ CI/CD & Automation

+ ~

Das kaufmännische Und-Zeichen (&) ist nicht zulässig. Der &-Operator ist für eine zukünftige Verwendung reserviert.

Verwenden Sie das kaufmännische Und-Zeichen in doppelten Anführungszeichen ("&"), um es als Teil einer Zeichenfolge zu

übergeben.

In C:\_Tools\Skripte\HealthChecker-Recommendations\Apply-ExchangeHealthChecker-Recommendations.ps1:2269 Zeichen:126

+ … js-jump-to-line-field" type="text" placeholder="Jump to line…" …

+ ~

Das kaufmännische Und-Zeichen (&) ist nicht zulässig. Der &-Operator ist für eine zukünftige Verwendung reserviert.

Verwenden Sie das kaufmännische Und-Zeichen in doppelten Anführungszeichen ("&"), um es als Teil einer Zeichenfolge zu

übergeben.

In C:\_Tools\Skripte\HealthChecker-Recommendations\Apply-ExchangeHealthChecker-Recommendations.ps1:2269 Zeichen:148

+ … pe="text" placeholder="Jump to line…" aria-label="Jump to line …

+ ~~~~

Unerwartetes Token "Jump" in Ausdruck oder Anweisung.

In C:\_Tools\Skripte\HealthChecker-Recommendations\Apply-ExchangeHealthChecker-Recommendations.ps1:2311 Zeichen:153

+ … thub-terms-of-service" data-analytics-event="{"category":&q …

+ ~

Das kaufmännische Und-Zeichen (&) ist nicht zulässig. Der &-Operator ist für eine zukünftige Verwendung reserviert.

Verwenden Sie das kaufmännische Und-Zeichen in doppelten Anführungszeichen ("&"), um es als Teil einer Zeichenfolge zu

übergeben.

In C:\_Tools\Skripte\HealthChecker-Recommendations\Apply-ExchangeHealthChecker-Recommendations.ps1:2311 Zeichen:160

+ … rms-of-service" data-analytics-event="{"category":"Foo …

+ ~

Das kaufmännische Und-Zeichen (&) ist nicht zulässig. Der &-Operator ist für eine zukünftige Verwendung reserviert.

Verwenden Sie das kaufmännische Und-Zeichen in doppelten Anführungszeichen ("&"), um es als Teil einer Zeichenfolge zu

übergeben.

In C:\_Tools\Skripte\HealthChecker-Recommendations\Apply-ExchangeHealthChecker-Recommendations.ps1:2311 Zeichen:172

+ … ce" data-analytics-event="{"category":"Footer",&q …

+ ~

Das kaufmännische Und-Zeichen (&) ist nicht zulässig. Der &-Operator ist für eine zukünftige Verwendung reserviert.

Verwenden Sie das kaufmännische Und-Zeichen in doppelten Anführungszeichen ("&"), um es als Teil einer Zeichenfolge zu

übergeben.

In C:\_Tools\Skripte\HealthChecker-Recommendations\Apply-ExchangeHealthChecker-Recommendations.ps1:2311 Zeichen:179

+ … ta-analytics-event="{"category":"Footer","ac …

+ ~

Ausdruck fehlt nach dem unären Operator ",".

In C:\_Tools\Skripte\HealthChecker-Recommendations\Apply-ExchangeHealthChecker-Recommendations.ps1:2311 Zeichen:179

+ … a-analytics-event="{"category":"Footer","act …

+ ~

Unerwartetes Token "&" in Ausdruck oder Anweisung.

Es wurden nicht alle Analysefehler berichtet. Korrigieren Sie die berichteten Fehler, und versuchen Sie es erneut.

+ CategoryInfo : ParserError: (:) [], ParseException

+ FullyQualifiedErrorId : AmpersandNotAllowed

Hallo Frank,

vielen Dank für den Script, hat super funktiniert.

Ich habe nur diesen Fehler:

Extended Protection should be set to ‚None‘ on the vDir where IP filtering is enabled Extended Protection isn’t configured as expected

CVE-2022-24516, CVE-2022-21979, CVE-2022-21980, CVE-2022-24477, CVE-2022-30134

Extended Protection should be set to ‚None‘ on the vDir where IP filtering is enabled Extended Protection isn’t configured as expected

3 IPs in filter list on vDir: ‚Default Web Site/ECP‘

liegt das daran das ich „Einschränkungen für IP-Adressen und Domänennamen“ im IIS aktiviert habe?

Ich habe denselben Fehler im Healthchecker Ergebnis.

Ich habe absichtlich einen IP Filter auf das ECP Verzeichnis gesetzt, damit dieses nur von intern erreichbar ist.

So wurde es ja auch als Empfehlung publiziert.

Warum ist das mit der Extended Protection inkompatible?

Wenn ich den IP Filter entferne, ist ja das ECP wieder von extern verfügbar, was ich aber nicht möchte.

Fehlermeldung:

CVE-2022-24516, CVE-2022-21979, CVE-2022-21980, CVE-2022-24477, CVE-2022-30134

Extended Protection should be set to ‚None‘ on the vDir where IP filtering is enabled Extended Protection isn’t configured as expected

2 IPs in filter list on vDir: ‚Default Web Site/ECP‘

For more information about Extended Protection and how to configure, please read this article: https://aka.ms/HC-ExchangeEPDoc

Hi, Frank,

erstmal vielen vielen Dank für Deine ganze Arbeit hier !!!!

Dein Skript hat bei uns die DownloadDomains 2x hintereinander pro Hostname gesetzt, also meinetwegen

InternalDownloadHostName: autodiscover. autodiscover.

Das sieht nicht gesund aus.

Viele Grüße,

Nelson.

Hallo zusammen,

wenn ich das Script bei mir auf einem Exchnage 2019 ausführe kommen immer folgende Fehler:

[PS] C:\>.\Apply-ExchangeHealthChecker-Recommendations.ps1

In C:\Apply-ExchangeHealthChecker-Recommendations.ps1:196 Zeichen:17

+ Sign up

+ ~

Das kaufmännische Und-Zeichen (&) ist nicht zulässig. Der &-Operator ist für eine zukünftige Verwendung reserviert.

Verwenden Sie das kaufmännische Und-Zeichen in doppelten Anführungszeichen („&“), um es als Teil einer Zeichenfolge zu

übergeben.

In C:\Apply-ExchangeHealthChecker-Recommendations.ps1:201 Zeichen:217

+ … –medium Button d-lg-none color-fg-inherit p-1 ml-auto“> <span cla …

+ ~

Der Operator "<" ist für zukünftige Versionen reserviert.

In C:\Apply-ExchangeHealthChecker-Recommendations.ps1:207 Zeichen:16

+

+ ~

Der Operator „<" ist für zukünftige Versionen reserviert.

In C:\Apply-ExchangeHealthChecker-Recommendations.ps1:410 Zeichen:13

+ CI/CD & Automation

+ ~

Das kaufmännische Und-Zeichen (&) ist nicht zulässig. Der &-Operator ist für eine zukünftige Verwendung reserviert.

Verwenden Sie das kaufmännische Und-Zeichen in doppelten Anführungszeichen ("&"), um es als Teil einer Zeichenfolge zu

übergeben.

In C:\Apply-ExchangeHealthChecker-Recommendations.ps1:2107 Zeichen:126

+ … js-jump-to-line-field" type="text" placeholder="Jump to line…" …

+ ~

Das kaufmännische Und-Zeichen (&) ist nicht zulässig. Der &-Operator ist für eine zukünftige Verwendung reserviert.

Verwenden Sie das kaufmännische Und-Zeichen in doppelten Anführungszeichen ("&"), um es als Teil einer Zeichenfolge zu

übergeben.

In C:\Apply-ExchangeHealthChecker-Recommendations.ps1:2107 Zeichen:148

+ … pe="text" placeholder="Jump to line…" aria-label="Jump to line …

+ ~~~~

Unerwartetes Token "Jump" in Ausdruck oder Anweisung.

In C:\Apply-ExchangeHealthChecker-Recommendations.ps1:2149 Zeichen:153

+ … thub-terms-of-service" data-analytics-event="{"category":&q …

+ ~

Das kaufmännische Und-Zeichen (&) ist nicht zulässig. Der &-Operator ist für eine zukünftige Verwendung reserviert.

Verwenden Sie das kaufmännische Und-Zeichen in doppelten Anführungszeichen ("&"), um es als Teil einer Zeichenfolge zu

übergeben.

In C:\Apply-ExchangeHealthChecker-Recommendations.ps1:2149 Zeichen:160

+ … rms-of-service" data-analytics-event="{"category":"Foo …

+ ~

Das kaufmännische Und-Zeichen (&) ist nicht zulässig. Der &-Operator ist für eine zukünftige Verwendung reserviert.

Verwenden Sie das kaufmännische Und-Zeichen in doppelten Anführungszeichen ("&"), um es als Teil einer Zeichenfolge zu

übergeben.

In C:\Apply-ExchangeHealthChecker-Recommendations.ps1:2149 Zeichen:172

+ … ce" data-analytics-event="{"category":"Footer",&q …

+ ~

Das kaufmännische Und-Zeichen (&) ist nicht zulässig. Der &-Operator ist für eine zukünftige Verwendung reserviert.

Verwenden Sie das kaufmännische Und-Zeichen in doppelten Anführungszeichen ("&"), um es als Teil einer Zeichenfolge zu

übergeben.

In C:\Apply-ExchangeHealthChecker-Recommendations.ps1:2149 Zeichen:179

+ … ta-analytics-event="{"category":"Footer","ac …

+ ~

Ausdruck fehlt nach dem unären Operator ",".

Es wurden nicht alle Analysefehler berichtet. Korrigieren Sie die berichteten Fehler, und versuchen Sie es erneut.

+ CategoryInfo : ParserError: (:) [], ParseException

+ FullyQualifiedErrorId : AmpersandNotAllowed

Was mach ich hier falsch?

Hallo Frank,

ich hätte einen Vorschlag zum Script: Ich bin eine Person welche gerne erst den aktuell gesetzten Wert sehen möchte, bevor man den Wert von einem Script akzeptiert, denn vielleicht hatte man einen Grund die Pagefile anders zu setzen oder eine andere Einstellung auf einen bestimmten Wert zu setzen, der einen aber erst einfällt wenn man den aktuell gesetzten Wert sieht.

Daher würde ich mich freuen erst den gesetzten Wert zu sehen, bevor die Abfrage kommt, ob der von „dir“ vorgeschlagene Wert gesetzt werden soll.

VG Tobias

Hey Franky,

zunächst vielen vielen Dank für das Script. Die extented Securitysachen gingen so sehr schnell von der Hand.

Was leider bei mir nicht funktioniert mit deinem Script ist die Sache mit der Downloaddomain umschreiben.

Wir nutzen einen komplett internen Exchange der max über VPN erreichbar ist mit Outlook z.B.

Der Nutzen der Downloaddomains (OWA is abgedreht) geht gegen 0 wenn ichs richtig verstehe, nichts desto trotz hätte ich gern diese letzte rote Meldung noch weg :/

Security Vulnerability

———————-

IIS module anomalies detected: False

Security Vulnerability: Download Domains are configured.

ExternalDownloadHostName: Set to the same as Internal Or External URL as OWA.

InternalDownloadHostName: Set to the same as Internal Or External URL as OWA.

Configuration instructions: https://aka.ms/HC-DownloadDomains

Hallo Manu,

wenn du den Fehler im Health Checker zu den Download Domains los werden willst, musst du die Download Domain entsprechend konfigurieren. Die Download Domain darf dabei nicht einer der Domains entsprechen, welche du für die Exchange vDirs benutzt. Zusätzlich muss die Domain der Download Domain auf dem Zertifikat vorhanden sein, damit es nicht zu Zertifikatswarnungen kommt. Du kannst die Befehle aus dem Script benutzen um eine eigene Download Domain zu konfigurieren.

Beste Grüße,

Frank

Klasse, sehr gute Arbeit, Frank!

Getestet unter Windows Server 2016 mit Exchange 2016 CU23 ergab nur eine Auffälligkeit:

Das Script setzte die Auslagerungsdatei fest auf 8192MB (sie stand vorher fest bei 32778MB).

Die anderen Punkte liefen sauber durch (waren aber auch schon mit Ausnahme von Download Domains und Extended Protection passend konfiguriert). Diese letzten 2 Dinge passen nun auch.

Ich sehe gerade im Changelog, dass du das geändert hattest auf 25% des physischen RAMs, statt 32GB fest. Dann läuft das Script natürlich wie erwartet…

Hat das auch jemand auf einem Exchange 2016 versucht?

Wenn das gefahrlos funktioniert wäre das in der Tat nice. :)

Supported Exchange Server Versions:

The script can be used to validate the configuration of the following Exchange Server versions: – Exchange Server 2013 – Exchange Server 2016 – Exchange Server 2019

Hallo Rolf,

ich habe es nicht mit Exchange 2016 getestet, bin mir allerdings recht sicher, dass es auch mit Exchange 2016 funktionieren sollte.

Beste Grüße,

Frank

Nice!! Danke!

Guten Morgen Frank,

tolle Idee! Danke