Today an important update was released for the following Exchange Server versions:

- Microsoft Exchange Server 2013 Service Pack 1

- Microsoft Exchange Server 2013 Cumulative Update 14

- Microsoft Exchange Server 2016 Cumulative Update 3

It is interesting to note that the Exchange versions are no longer completely up-to-date. There is already CU4 for Exchange 2016 and CU15 for Exchange 2013.

Microsoft writes the following about the vulnerability and classifies the security update with the severity level "High":

https://technet.microsoft.com/library/security/MS17-015

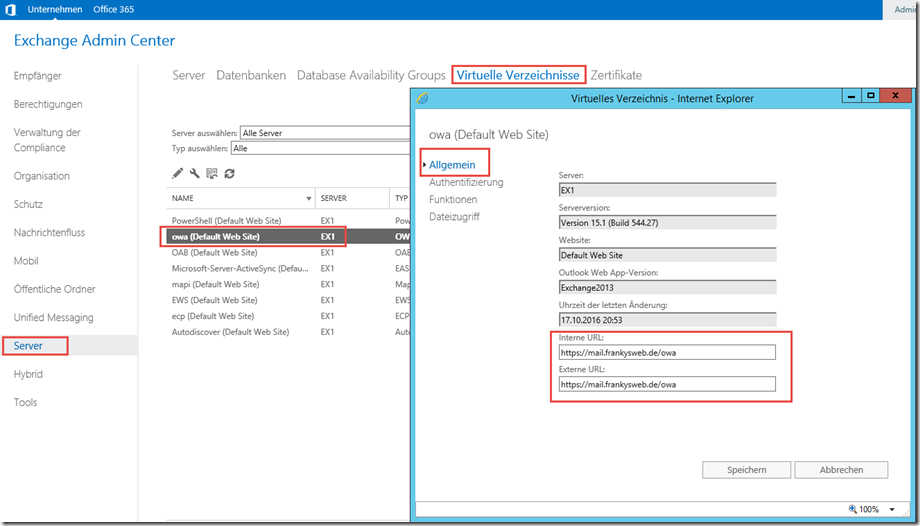

A privilege escalation vulnerability exists in Microsoft Exchange Outlook Web Access (OWA) because web requests are not handled properly. An attacker who successfully exploited this vulnerability could perform script or content injection attacks and attempt to trick the user into disclosing sensitive information.

An attacker can exploit this vulnerability by sending a specially crafted email with a malicious link to a user. Alternatively, an attacker could use a chat client to trick a user into clicking on the malicious link.

The security update fixes the vulnerability by correcting how Microsoft Exchange checks web requests.

NOTE: This vulnerability can be exploited if a user clicks on a malicious link provided by an attacker.

Click here to download the updates directly:

- Security Update For Exchange Server 2013 SP1 (KB4012178)

- Security Update For Exchange Server 2013 CU14 (KB4012178)

- Security Update For Exchange Server 2016 CU3 (KB4012178)

Apparently the gap is not present in the current Exchange version (CU4 for Exchange 2016, CU15 for Exchange 2013), at least the version numbers do not match:

Exchange 2016 CU4: 15.01.0669.032

KB4012178 for Exchange 2016 CU3: 15.01.0544.030

Auch in der Vergangenheit gab es schon mal Sicherheits-Updates für CUs – auch für bereits aktualisierte.

Die sind für den Fall gedacht, dass noch jemand nicht auf das aktuelle CU gewechselt hat – was ja seit Ex2013 eine Exchange Neuinstallation bedeutet, und damit recht aufwändig ist – im Gegensatz zum Einspielen eines Patches.

Mit den im heutigen Patchday veröffentlichten Updates will MS sichergehen, dass auch jeder die Lücke schließen kann, auch wenn er noch nicht das aktuelle CU aufspielt.

Wenn Du das aktuelle CU hast, wirst Du vermutlich das Update gar nicht aufspielen können.

Hi Nathan,

das ist korrekt. Was mich etwas stutzig macht ist folgendes (bezogen auf Exchange 2016):

CU3 wurde im September 2016 veröffentlicht.

CU4 wurde im Dezember 2016 veröffentlicht.

Wenn CU4 das Problem welches mit dem heutigen Update für CU3 geschlossen wurde nicht hat, dann scheint man das Problem ja bereits mit dem CU4 behoben zu haben. Warum wird diese Lücke also erst jetzt (über 3 Monate später) für das CU3 gefixt?

Gruß, Frank

Gibt es das CU3 für Ex2016 nun 2x?

Unter https://technet.microsoft.com/de-de/library/hh135098%28v=exchg.150%29.aspx?f=255&MSPPError=-2147217396 steht es als im September 2016 veröffentlicht.

Hat man CU4 drauf und installiert nun das neue CU3 geht es mit der Buildnummer wieder zurück auf 15.01.0544.030? Dann schaut einer nach was die neueste Buildnummer ist und installiert wieder CU4. Wer soll da die Übersicht behalten?

Hi Volker,

nein, das CU3 gibt es nicht zwei mal. Für das CU3 wurde das Security Update nachgereicht, es handelt sich bei dem Update aber nicht um ein komplettes CU. Für Exchange 2016 gibt es bereits CU4 welches im Dezember veröffentlicht wurde. Das Build von CU3 + Security Update bleibt von der Versionsnummer unter der des CU4.

Gruß, Frank