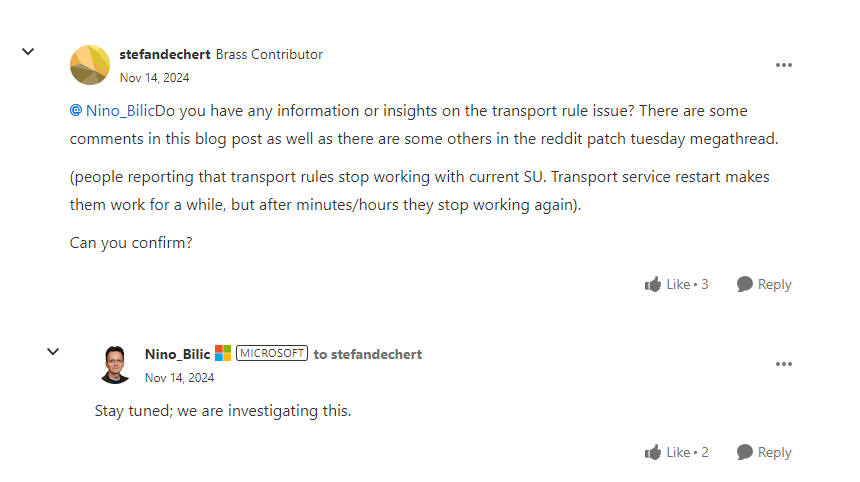

The Security updates for Exchange Server 2016 and 2019, which were released on 12.11.2024, cause problems with the transport rules. In the Exchange Team Blog and in various forums, users are reporting that the transport rules of the Exchange Server no longer work or only work shortly after restarting the Exchange transport services.

If transport rules are used, the update should not be installed at this time. As transport rules are often important for the correct delivery of emails in the Exchange organization, this problem is not entirely uncritical. Microsoft currently seems to be investigating the problem, but there is no fix yet:

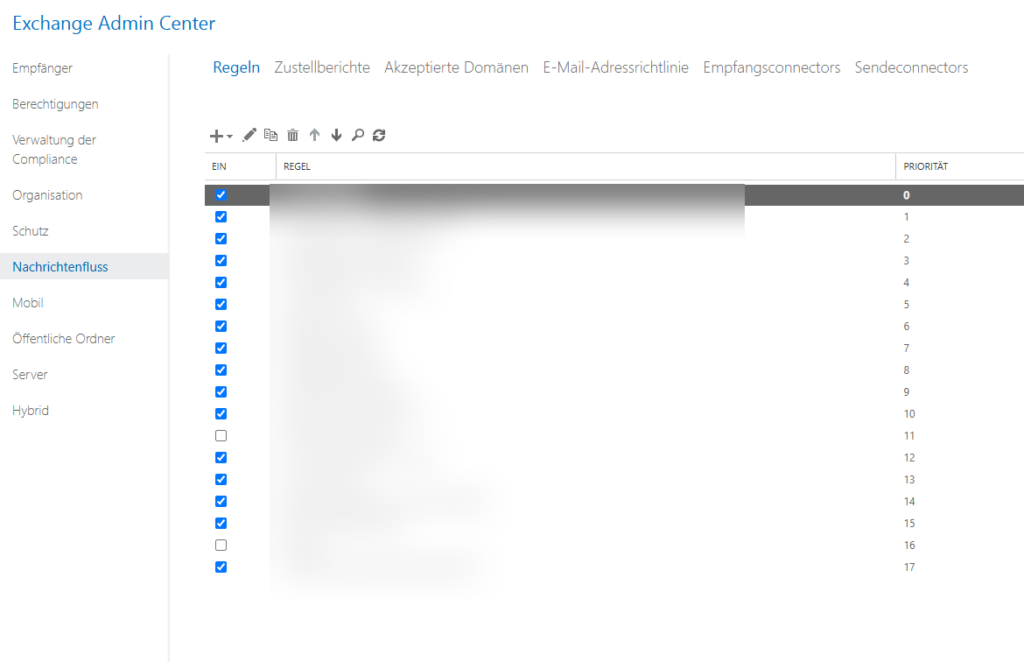

The security updates have not yet been withdrawn and can still be downloaded and installed. Before installing the update, you should therefore check whether transport rules are being used. This can be done via the Exchange Admin Center:

There are currently no known public exploits for vulnerabilities, so if transport rules are used, you should wait before installing the update.

As soon as there is new information, I will update this article.

Update 14.11.2024: The Exchange Server updates have been recalled by Microsoft and can no longer be downloaded.

We are aware that some customers may experience issues with the transport rules being gradually stopped after installing the update. Based on initial investigations, this may occur with customers using their own transport or DLP rules. If you are experiencing this issue, you may need to uninstall the November SU until it is re-released.

We are continuing the investigation and are working on a permanent solution to this problem. This will be published as soon as it is ready. We have also stopped the distribution of the November 2024 SU to Windows / Microsoft Update. Customers who are not using transport or DLP rules and have not encountered the issue with the rules can continue to use the November SU update.Source: Exchange Server Team Blog

Update 20.11.2024: There is currently no news. The updates have not yet been released again. It is not yet clear when the updates will be available again.

Update 25.11.2024: There is no further news yet, the updates have not yet been re-released. A date for the re-release has not yet been given.

Update 27.11.2024: The updates have been re-released with the addition v2. If the previous update was already installed, the v2 update must now also be installed.

Das Update steht wieder zur Verfügung.

Es scheint wohl zu helfen, die Transportregeln über die EAC zu kopieren und die alten zu deaktivieren.

Dann greifen diese wieder (zumindest laut Message Tracking GUI) und bisher zwei positive Rückmeldungen vom Kunden.

Hi, funktioniert, allerdings nur für kurze Zeit.

Anscheinen besteht das Testen eines Updates für Exchange bei Microsoft im Versenden und Empfangen von Mails.

So ungefähr stelle ich mir das zumindest vor.

Also ich hätte ja gedacht, da setzt sich noch jemand ne Stunde hin und testet das an jeweils 2-3 Installationen von 2016/2019 mit verschiedenen Konfigurationen, bevor das ausgerollt wird.

Anscheinend ist selbst das nicht der Fall.

Naja damit wäre die Grundfunktion immerhin getestet. ;) Aber selbst das klappt ja nicht bei jedem Update.

Hi,

auch wir hatten das Problem, ein Neustart des Transport oder Servers hat nicht geholfen, wir haben in den Logs lauter Fehler vom Exchange Malware Scanner erhalten. Da dieser Server nur ein Relay nach draußen ist, haben wir den Malware Scanner mit „Set-MalwareFilteringServer ExchangeServerName -BypassFiltering $true“ deaktivert und der Transport neu gestartet, jetzt gehen die Mails wieder raus.

Der Setting Override:

====

New-SettingOverride -Name „DisableNonCompliantP2FromProtection“ -Component „Transport“ -Section „NonCompliantSenderSettings“ -Parameters @(„AddDisclaimerforRegexMatch=false“) -Reason „Disabled For Troubleshooting“

Get-ExchangeDiagnosticInfo -Process Microsoft.Exchange.Directory.TopologyService -Component VariantConfiguration -Argument Refresh

Restart-Service -Name MSExchangeTransport

====

funktioniert auch als temp. Lösung. Link: https://learn.microsoft.com/en-us/exchange/plan-and-deploy/post-installation-tasks/security-best-practices/exchange-non-compliant-p2from-detection?view=exchserver-2019

Mir fehlen die Mails von dem internen Relay.

Sürpries Sürpries.

Nach dem ganzen Windows Update Problemen wundert mich das jetzt nicht so wirklich.

Wäre der Anbieter nicht Microsoft, sondern jemand anders, würden die Kunden schreiend davonlaufen.

Ich hatte heute das Problem dass unser „Achtung Externe Mail“ Banner nicht mehr als Disclaimer vorne an den Mailbodys angehängt wurde. Das Update hatte ich auf unseren Exchange 2016 gestern Abend eingespielt.

Habe dann die Regel nochmal de- und wieder aktiviert, danach war der Banner wieder da. Mal sehen wie lange…

Jetzt sind sie zurückgezogen :-)

Ich hab mir vorerst per Aufgabenplanung mit powershell -command „Restart-Service MSExchangeTransport“. Danke an Martin für den Tipp ;-)