Microsoft has updated the recommendations for exclusions for virus scanners on Exchange Server:

Specifically, contrary to the original recommendation, these directories and processes should no longer be excluded from the virus scanner:

%SystemRoot%\Microsoft.NET\Framework64\v4.0.30319\Temporary ASP.NET Files

%SystemRoot%\System32\Inetsrv

%SystemRoot%\System32\WindowsPowerShell\v1.0\PowerShell.exe

%SystemRoot%\System32\inetsrv\w3wp.exe

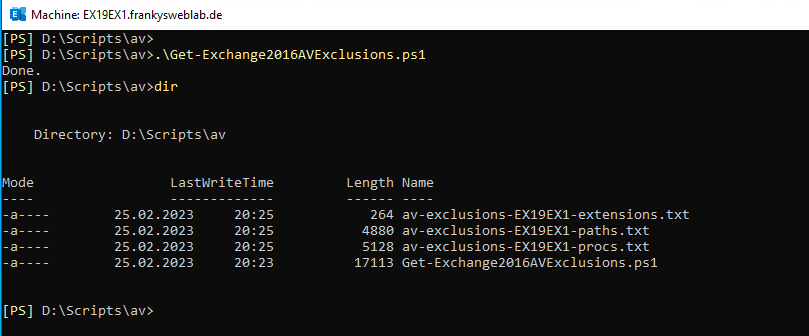

Existing exclusions for virus scanners should therefore be adapted. The script from Paul Cunningham, which creates a list of all exclusions, is suitable for new Exchange installations:

Unfortunately, the script has now been archived so that no more pull requests can be submitted. I have therefore created a fork and updated Paul's scripts. The updated scripts from Paul can be found here:

The script "Get-Exchange2016AVExclusions.ps1" is also suitable for Exchange 2019. The script can also be used to transfer the exclusions directly to Windows Defender. Here is the link to the Exchange Team Blog:

Klasse Beitrag!

Hat auf unserem Exchange 2019 Server mit Import in den Defender einwandfrei funktioniert.

WICHTIG: Die Power Shell als Administrator ausführen, sonst klappt der Import in den Defender nicht.

LG Peter

Hier der korrekte Befehl zum Import in den Defender

.\Get-Exchange2016AVExclusions.ps1 -ConfigureWindowsDefender

Seit dem Entfernen der Ausnahmen haben wir auf allen Exchange Servern eine messbar höhere CPU Last und hier und da mal „Hänger“ im Outlook. Ich vermute (nicht genauer analysiert), dass das auf Grund des Scanns des IIS ist.

Hat jemand ähnliche Erfahrungen? Trotz CPU Erweiterung neige ich dazu, die Ausnahmen wieder hinzuzufügen.

Hi Jochen, ich habe genau das gleiche Problem, die CPU last geht ständig auf 100% und der IIS Worker Prozess stützt immer wieder ab.

Dadurch ist das Arbeiten auf dem Terminal Server mit dem Outlook nicht möglich. (Hängt nur noch)

Man kann auch sehen, dass der Virenschutz dienst gut mitarbeitet auf dem Exchange.

Habe eine Exchange 2019 Standalone Umgebung mit dem Windows Defender.

Aufgefallen ist das ganze heute morgen!

Hast du schon eine Lösung?

Hallo, habe das Problem gefunden, lag nicht am Virenschutz, ein Client hat sich an Mail Daten verschluckt gehabt. Profil neu erstellt, wieder alles gut!

Schöner Beitrag und Danke für Übernehmen des Scripts als Fork, Top!

hat jemand ein Skript welches die Ergebnisse aus den erzeugten Dateien in einem Rutsch importiert ?

Danke und Grüße,

MG

Dafür gibts doch den entsprechenden Parameter im Skript. ;) ConfigureWindowsDefender einfach mal Doku lesen.

1. Hatte ich ja geschrieben, dass ich es nicht getestet habe und 2. geh ich mal davon aus, dass MS das auch bald aktualisieren wird. ;)

Moin,

Das Skript gibts direkt bei ms:

https://microsoft.github.io/CSS-Exchange/Setup/Set-ExchAVExclusions/

Allerdings hab ich noch nicht getestet, ob es dort schon obige Aktualisierung berücksichtigt.

ja das ist richtig, aber:

1) das Script beinhaltet noch die auszuschließenden Einträge

2) Zeile 843 ist ein Copy&Paste Fehler; hier werden die „Prozesse“ in die „Pfad“ Ausnahmen geschrieben

auch findet keine Bereinigung statt, man muss vorher also alles händisch löschen

Hi Volker,

inzwischen scheint es aktualisiert worden zu sein.

In Zeile 864 werden die Prozesse zusätzlich noch in die Pfadausnahmen geschrieben. Keine Ahnung ob das jetzt „best practice“ oder ein Fehler ist (der Defender macht daraus korrekt eine Datei-Ausnahme).

Write-SimpleLogFile -String („Adding $process“) -name $LogFile -OutHost

Add-MpPreference -ExclusionPath $process

Add-MpPreference -ExclusionProcess $process