Sophos UTM version 9.5 has been available since yesterday morning. All those who, like me, have not yet been offered the update via Up2Date can download it here (301 MB):

http://ftp.astaro.de/UTM/v9/up2date/

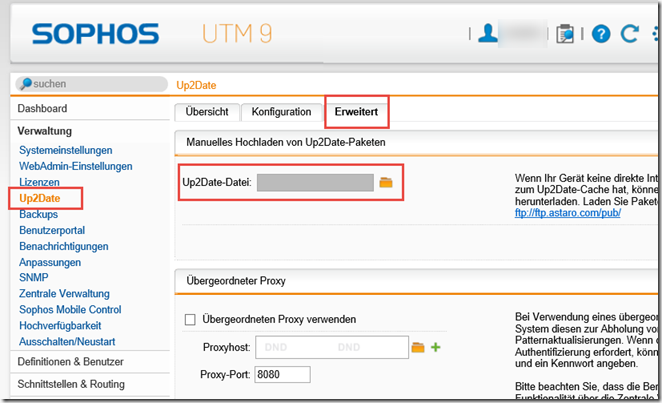

The update can then be uploaded manually via the GUI to update the UTM:

As there have always been problems with updates in the past, it is advisable to have a current backup to hand; in the case of virtually installed UTMs, a snapshot should be created as a precaution.

The list of new features is small, but still offers some interesting innovations. I have highlighted the most interesting features for me personally. Unfortunately, there is still no support for Let's Encrypt, which will probably only be available with version 9.6.

Features:

- WAF URL redirection

- WAF configurable TLS version

- WAF true file type detection

- WAF templates

- Sophos Sandstorm configuration of data Center

- Sophos Sandstorm file exceptions

- RESTful API to configure UTM

- AWS CloudWatch Logs Agent

- 64-bit PostgreSQL database

- Email notification for expiring certificates

- Support Access for SSH

- SNMP monitoring of the file system

The list of bug fixes is all the longer for it:

- Fix [NUTM-6503]: [AWS] Migrate to new iaas_* functions

- Fix [NUTM-6646]: [AWS] REST API panic when unlocking unlocked mutex

- Fix [NUTM-6657]: [AWS] Configure AWS profiles via WebAdmin

- Fix [NUTM-6696]: [AWS] Configure CloudWatch support via WebAdmin

- Fix [NUTM-6708]: [AWS] Cloud update not working with conversion deployments

- Fix [NUTM-6814]: [AWS] Rest API is accessible with default password if basic setup has not completed

- Fix [NUTM-6887]: [AWS] REST API panic when inserting into node which is not of type array

- Fix [NUTM-7032]: [AWS] SignalException not handled for SecurityGroupsManagement#update

- Fix [NUTM-7055]: [AWS] queen_configuration_management / aws_resource_management SIGUSR1 handling

- Fix [NUTM-7056]: [AWS] LocalJumpError

- Fix [NUTM-7057]: [AWS] aws_set_sd_check AWS::EC2::Errors::RequestLimitExceeded

- Fix [NUTM-7061]: [AWS] Connection refused - connect(2) for "localhost" port 4472

- Fix [NUTM-3194]: [Access & Identity] incorrect SSH logins trigger backend authentication requests

- Fix [NUTM-3222]: [Access & Identity] RED10/50: DNS port open on WAN interfaces

- Fix [NUTM-3260]: [Access & Identity] User Portal - IPsec Windows Support

- Fix [NUTM-4149]: [Access & Identity] [RED] Use Sophos NTP pool servers

- Fix [NUTM-4323]: [Access & Identity] NULL pointer deref in red_nl_cmd_tunnel_dump

- Fix [NUTM-4705]: [Access & Identity] Don't use DNS server from the RED branch as an ISP forwarder

- Fix [NUTM-4852]: [Access & Identity] [RED] flock() on closed filehandle $fhi at /Object/itfhw/red_server.pm line 563.

- Fix [NUTM-4994]: [Access & Identity] STAS creates users even if automatic user creation is disabled

- Fix [NUTM-5134]: [Access & Identity] [OTP] User Portal should recommend Sophos Authenticator

- Fix [NUTM-5925]: [Access & Identity] [RED] prevent configuration for VLAN for Split modes

- Fix [NUTM-6387]: [Access & Identity] HTML5 VNC connection not disconnecting

- Fix [NUTM-6641]: [Access & Identity] [OTP] user can select algorithm for automatic tokens

- Fix [NUTM-6668]: [Access & Identity] [IPsec] L2TP/Cisco policy changes do not update ipsec.conf

- Fix [NUTM-6749]: [Access & Identity] RED15w does not send split DNS traffic over RED tunnel

- Fix [NUTM-5965]: [Basesystem] Sensors command on SG125w doesn't show hardware fan RPM

- Fix [NUTM-6468]: [Basesystem] BIND Security update (CVE-2016-9131, CVE-2016-9147, CVE-2016-9444)

- Fix [NUTM-6718]: [Basesystem] Update NTP to 4.2.8p9

- Fix [NUTM-6846]: [Basesystem] Linux kernel: ip6_gre: invalid reads in ip6gre_err() (CVE-2017-5897)

- Fix [NUTM-6847]: [Basesystem] BIND Security update (CVE-2017-3135)

- Fix [NUTM-6902]: [Basesystem] Linux kernel: ipv4 keep skb->dst around in presence of IP options (CVE-2017-5970)

- Fix [NUTM-7048]: [Basesystem] Implement software workaround for Intel CPUs

- Fix [NUTM-7067]: [Basesystem] Update OpenSSH to openssh-6.6p1

- Fix [NUTM-7370]: [Basesystem] Bootsplash still shows 9.4 instead of 9.5

- Fix [NUTM-7653]: [Basesystem] Internal SSL certification verification broken

- Fix [NUTM-5658]: [Confd] Stripped restore unaccessable if default internal interface is removed

- Fix [NUTM-3062]: [Email] Mails From mail spool gets quarantined because of "500 Max connection limit reached" in cssd

- Fix [NUTM-4753]: [Email] Support recipient verification with multiple AD servers

- Fix [NUTM-5350]: [Email] Per user blacklist does not apply until smtp service restarts

- Fix [NUTM-5823]: [Email] Scanner timeout or deadlock for all mails with a .scn attachment

- Fix [NUTM-5892]: [Email] SMTP Exception doesn't allow '&' sign within the email address

- Fix [NUTM-6135]: [Email] DLP custom expression doesn't get triggered if the email body contains certain strings

- Fix [NUTM-6355]: [Email] Email not blocked with expression list

- Fix [NUTM-4474]: [Kernel] Kernel panic - not syncing: Fatal exception in interrupt

- Fix [NUTM-6358]: [Kernel] Kernel: unable to handle kernel NULL pointer dereference at 0000000000000018

- Fix [NUTM-4969]: [Network] Uplink does not recover from error state

- Fix [NUTM-5314]: [Network] 10gb SFP+ flexi module interface fails when under load

- Fix [NUTM-5428]: [Network] Bridge interface can not acquire Dynamic IPv6 address correctly. This interface repeats up/down.

- Fix [NUTM-5831]: [Network] Changing static IP on interface does not take effect immediately

- Fix [NUTM-5861]: [Network] IPv4 static address gets deleted from confd (and WebAdmin) once IPv6 on the same interface fails to obtain dynamic address

- Fix [NUTM-6077]: [Network] Static route on bridge interface disappears after rebooting the UTM

- Fix [NUTM-6807]: [Network] SSL VPN not being redistributed into OSPF

- Fix [NUTM-6901]: [Network] Eth0 is removed while configuring bridge interface

- Fix [NUTM-2420]: [WAF] Remove session management from basic authentication

- Fix [NUTM-5603]: [WAF] Issue with expired lifetime of WAF connections without any hint

- Fix [NUTM-5628]: [WAF] WAF - Provide import and export options for HTTPS domain list

- Fix [NUTM-5640]: [WAF] GUI issue when adding wildcard certificate into Virtual Webservers

- Fix [NUTM-6156]: [WAF] UTM still fails scan for CVE-2016-2183 (SWEET32) after update to 9.408

- Fix [NUTM-6294]: [WAF] WAF - Naming collisions for default profiles

- Fix [NUTM-6522]: [WebAdmin] SMC Test failed after Settings are applied

- Fix [NUTM-6788]: [WebAdmin] Add support for SG105W, SG135W and SG230 in WebAdmin

- Fix [NUTM-7337]: [WebAdmin] Fix appliance picture for SG105w N9

- Fix [NUTM-6467]: [Web] FTP connection fails when using transparent FTP Proxy

- Fix [NUTM-6732]: [Web] Certificate issue with transparent Web Proxy - "unable to get local issuer certificate"

- Fix [NUTM-6876]: [Web] Remove insecure RC4 from default cipher list for Web Protection HTTPS scanning on upgrade to 9.5 or restore of pre-9.5 backup

- Fix [NUTM-7586]: [Web] Chrome v58 and higher fail verification with HTTPS scanning enabled

- Fix [NUTM-5638]: [WiFi] RED15w - integrated AP isn't shown as pending in transparent / split mode

- Fix [NUTM-5786]: [WiFi] RED15w - if more then one SSID is configured only one is working correctly

- Fix [NUTM-6215]: [WiFi] Issue when roaming between wireless with some clients

- Fix [NUTM-6335]: [WiFi] VLAN fallback not working for integrated AP from RED15w

- Fix [NUTM-6448]: [WiFi] AP55 stuck as inactive

- Fix [NUTM-6511]: [WiFi] AP does not get IP address on 100 Mbit ethernet link

I have already installed the update and have not noticed any problems. The version will be upgraded to 9.500-9.

Hallo,

habe heute noch einmal einen Versuch gestartet mit Exchange2007 und Active-Sync.

Habe die UTM auf Version 9.505-4 upgedatet – leider keinen Erfolg.

Es ist wohl so, wie Frank schreibt – Sophos wird da wohl nichts mehr dran machen.

Ich habe auch noch nichts weiteres darüber erfahren/lesen können.

Eine Lösung ist mir leider auch immer noch nicht bekannt.

VG

Andreas

moin,

weiss jemand genaueres ob mit 9.5x nun Active Sync mit Exchange 2007 funktioniert ?

Finde da nichts genaueres.

Danke,

Christophe

mal eine andere Frage an die WIssenden,

welche rechnerhardware (Barebone) empfehlt Ihr für ein UTM9.5 in einer Home Umgebung?

eine HW Appliance ist vermutlich zuviel

Funktioniert da ein 3-4 Jahre alter Rechner Problemlos? Intelbasiert, intel Chipsatz,

4-8GB Ram

ich kann bei Sophos nicht wirklich was finden.

Servus,

weiß jemand ob Sophos bei der UTM die Unterstützung für RDWeb wieder mit einbringt?

Da ich hier keine DNAT Rule erstellen will.

Grüße

Marko

Hallo Ralf,

das mit den Einstellungen haben wir dem dem Sophos-Support alles ausprobiert.

Hier liegt auch scheinbar der BUG, da die Einstellung keine Auswirkung bei uns hat.

VG

Andreas

Wir haben bei einem Kunden festgestellt, dass seit der Version 9.5 sporadisch AD-Konten gesperrt werden. Ist aktuell in Prüfung durch uns und Sophos. Vermutung Webfilter Standard + SSO.

Wer IPsec VPN nutzt, sollte das Update auch erstmal lassen. Es können nun keine User mehr zur VPN-Verbindung hinzugefügt oder gelöscht werden. Das ganze Feld fehlt beim WebAdmin. Getestet habe ich das übrigens auf mehreren Systemen, gemeldet ist der Bug auch schon.

Gruß

Martin

Hallo Andreas,

danke für die Info bzgl. Version 9.500-9 und Exchange 2007. Ich habe ebenfalls noch einen Exchange 2007 mit ActiveSync im Einsatz und werde dann wohl mit dem Update noch warten.

Bei der neuen UTM-Version lässt sich in den WAF-Einstellungen wohl die TLS-Version einstellen (https://www.frankysweb.de/sophos-utm-9-5-web-application-firewall-und-ssllabs-a-rating/), hast du mal geschaut, welche Version dort aktiv ist?

Gruß

Ralf

Nach dem Update funktioniert ActiveSync mit einem Exchange2007 über WAF nicht mehr.

Nur ein zurück auf die Version 9.413-4 half. Da wir ein HA-System haben, konnten wir mit einer UTM zurück. Eine andere Lösung ist mir derzeit leider nicht bekannt. Auch der Sophos-Support konnte nicht helfen. Es liegt scheinbar an den Zertifikaten, die vom Exchange2007 im TLS1.0 übertragen werden.

Diese haben in der Version 9.500-9 wohl ein Problem.

Wie kann man zurück – ich habe von einer DVD die Version 9.413-4 gebootet und installiert und letzte Konfig-Sicherung von „vor dem Update“ eingespielt. Vorher alle Log-Files exportiert, da diese verloren gehen. Die Mails in der Quarantäne fehlen aber leider. Aber noch sind diese bei uns auf der 2ten UTM, welche nun auf meinem Schreibtisch liegt (für die nächsten 14 Tage), um ggf. Mails aus der Quarantäne zu holen.

Ich hoffe, das Sophos das Problem lösen kann. So lange müssen wir auf der Version 9.413-4 hängen bleiben.

Hi Andreas,

vielen Dank für das Feedback, ich würde nicht auf eine Lösung hoffen, da Exchange 2007 nicht mehr seitens Microsoft supported wird. Ob da Sophos noch Zeit in einen Patch investiert?

Gruß, Frank

Seit dem Update funktionieren die Sophos Authentication Agents nicht mehr.

Diese werden bei uns zur User weisen authentication gebraucht.

Hat da einer schon was zu gehört.

Wie kann ich auf einer SG210 mit UTM 9.5.009 wieder zurüch auf die vorherige Version?

Hallo,

ich muss leider feststellen, dass nach dem heute durchgeführten Update die CPU der Test SG105 sporadisch stark beansprucht wird, teilweise mehrere Minuten lang zu 100% Auslastung…

…ich habe noch nicht genauer untersucht, was, wieso und warum dafür verantwortlich ist.

Weder über Up2date noch über FTP finde ich die Version 9.500-9

@Peters: Die Datei heißt „u2d-sys-9.413004-500009.tgz.gpg“.

Das ist dieses Update

http://ftp.astaro.de/UTM/v9/up2date/u2d-sys-9.413004-500009.tgz.gpg

Ich fidne nichts höher als 9.4 unter http://ftp.astaro.de/UTM/v9/up2date/