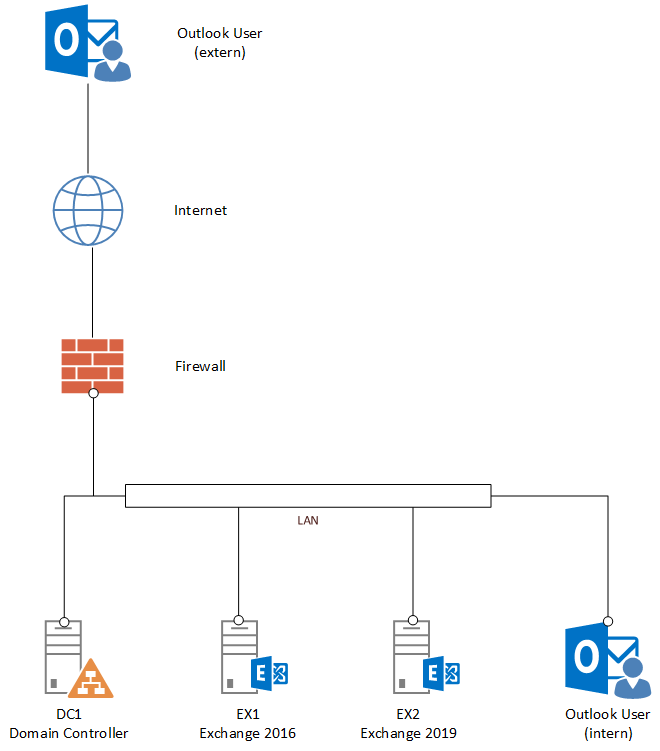

Im ersten Teil dieser Artikelserie habe ich kurz die Umgebung vorgestellt, mittlerweile ist der Exchange 2019 Server installiert und es kann mit der Konfiguration und der Migration begonnen werden. Im zweiten Teil geht es um die Konfiguration des installierten Exchange 2019 Servers. Hier einmal die Umgebung zur Übersicht:

Wenn es sich um eine größere Exchange Organisation handelt und eine Exchange 2016 DAG zu Exchange 2019 CU15 migriert werden soll, dann kann die Exchange 2019 DAG nach diesem Artikel erstellt werden. Wenn für die Exchange 2016 Umgebung Kerberos aktiviert war, dann kann jetzt ebenfalls Kerberos für Exchange 2019 mit neuem Alternate Service Account aktiviert werden.

Konfiguration Exchange 2019

Auf dem neuen Exchange Server können zunächst die URLs für die Schnittstellen angepasst werden. Da der Exchange 2019 Server bereits per Autodiscover an Clients im Active Directory verteilt wird, macht es Sinn URLs und Zertifikat zeitnah zu konfigurieren, damit es bei den Clients keine Zertifikatswarnungen gibt. Die Exchange 2019 URLs werden identisch zu den Exchange 2016 URLs konfiguriert. Damit nicht alle URLs manuell angepasst werden müssen, kann dazu ein kleines Script verwendet werden. Im Script müssen nur die entsprechenden Hostnamen für die beiden Exchange Server angegeben werden:

$Exchange2019Server = "EX2"

$Exchange2016Server = "EX1"

#Get URLs from Exchange 2016 Server

$autodiscoverhostname = (Get-ClientAccessService $Exchange2016Server).AutoDiscoverServiceInternalUri

$owainturl = (Get-OwaVirtualDirectory -Server $Exchange2016Server).internalurl

$owaexturl = (Get-OwaVirtualDirectory -Server $Exchange2016Server).externalurl

$ecpinturl = (Get-EcpVirtualDirectory -server $Exchange2016Server).internalurl

$ecpexturl = (Get-EcpVirtualDirectory -server $Exchange2016Server).externalurl

$ewsinturl = (Get-WebServicesVirtualDirectory -Server $Exchange2016Server).internalurl

$ewsexturl = (Get-WebServicesVirtualDirectory -Server $Exchange2016Server).externalurl

$easinturl = (Get-ActiveSyncVirtualDirectory -Server $Exchange2016Server).internalurl

$easexturl = (Get-ActiveSyncVirtualDirectory -Server $Exchange2016Server).externalurl

$oabinturl = (Get-OabVirtualDirectory -server $Exchange2016Server).internalurl

$oabexturl = (Get-OabVirtualDirectory -server $Exchange2016Server).externalurl

$mapiinturl = (Get-MapiVirtualDirectory -server $Exchange2016Server).internalurl

$mapiexturl = (Get-MapiVirtualDirectory -server $Exchange2016Server).externalurl

$OutlAnyInt = (Get-OutlookAnywhere -Server $Exchange2016Server).internalhostname

$OutlAnyExt = (Get-OutlookAnywhere -Server $Exchange2016Server).externalhostname

#Configure Exchange 2019 Server

Get-OwaVirtualDirectory -Server $Exchange2019Server | Set-OwaVirtualDirectory -internalurl $owainturl -externalurl $owaexturl -Confirm:$false

Get-EcpVirtualDirectory -server $Exchange2019Server | Set-EcpVirtualDirectory -internalurl $ecpinturl -externalurl $ecpexturl -Confirm:$false

Get-WebServicesVirtualDirectory -server $Exchange2019Server | Set-WebServicesVirtualDirectory -internalurl $ewsinturl -externalurl $ewsexturl -Confirm:$false

Get-ActiveSyncVirtualDirectory -Server $Exchange2019Server | Set-ActiveSyncVirtualDirectory -internalurl $easinturl -externalurl $easexturl -Confirm:$false

Get-OabVirtualDirectory -Server $Exchange2019Server | Set-OabVirtualDirectory -internalurl $oabinturl -externalurl $oabexturl -Confirm:$false

Get-MapiVirtualDirectory -Server $Exchange2019Server | Set-MapiVirtualDirectory -externalurl $mapiexturl -internalurl $mapiinturl -Confirm:$false

Get-OutlookAnywhere -Server $Exchange2019Server | Set-OutlookAnywhere -externalhostname $OutlAnyExt -internalhostname $OutlAnyInt -ExternalClientsRequireSsl:$true -InternalClientsRequireSsl:$true -ExternalClientAuthenticationMethod 'Negotiate' -Confirm:$false

Get-ClientAccessService $Exchange2019Server | Set-ClientAccessService -AutoDiscoverServiceInternalUri $autodiscoverhostname -Confirm:$false

#Display setttings

Get-OwaVirtualDirectory | fl server,externalurl,internalurl

Get-EcpVirtualDirectory | fl server,externalurl,internalurl

Get-WebServicesVirtualDirectory | fl server,externalurl,internalurl

Get-ActiveSyncVirtualDirectory | fl server,externalurl,internalurl

Get-OabVirtualDirectory | fl server,externalurl,internalurl

Get-MapiVirtualDirectory | fl server,externalurl,internalurl

Get-OutlookAnywhere | fl servername,ExternalHostname,InternalHostname

Get-ClientAccessService | fl name,AutoDiscoverServiceInternalUri

Das Script konfiguriert dann alle Exchange 2019 URLs mit den Werten aus der Exchange 2016 Konfiguration:

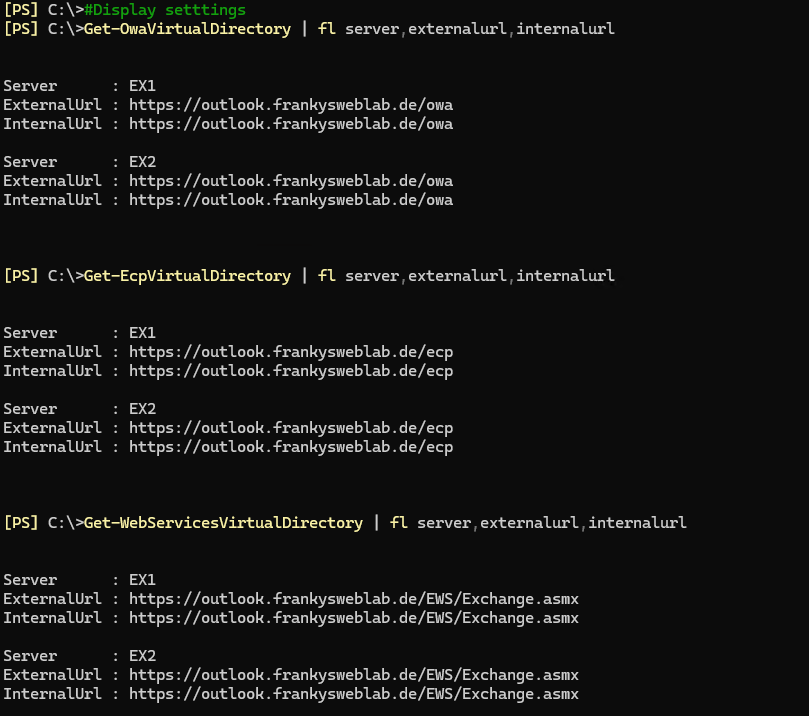

Zum Schluss wird die aktuelle Konfiguration angezeigt:

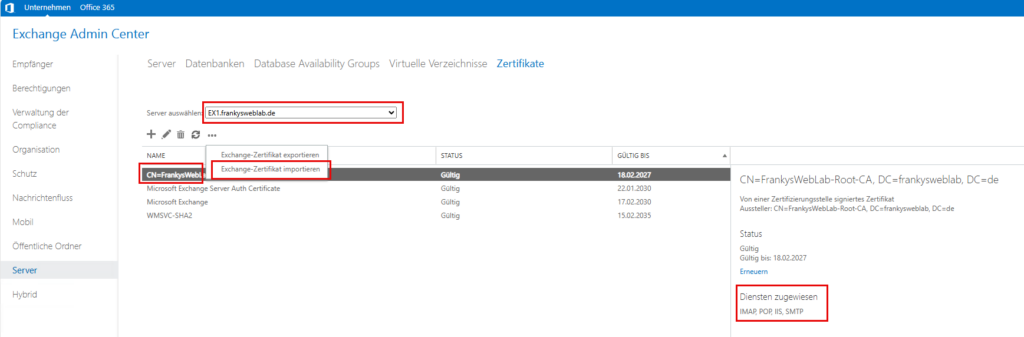

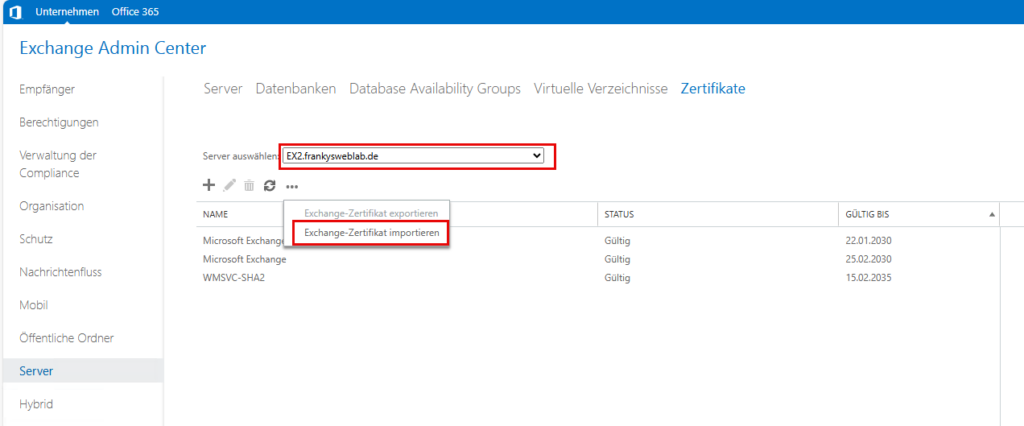

Als nächstes wird das Zertifikat vom Exchange 2016 Server exportiert und im neuen Server importiert. Wichtig ist an dieser Stelle, dass das gleiche Zertifikat verwendet wird, damit hier die Extended Protection keine Probleme verursacht. Das entsprechende Zertifikat kann bequem per Exchange Admin Center exprotiert und importiert werden (Diese Funktion wurde wieder eingebaut):

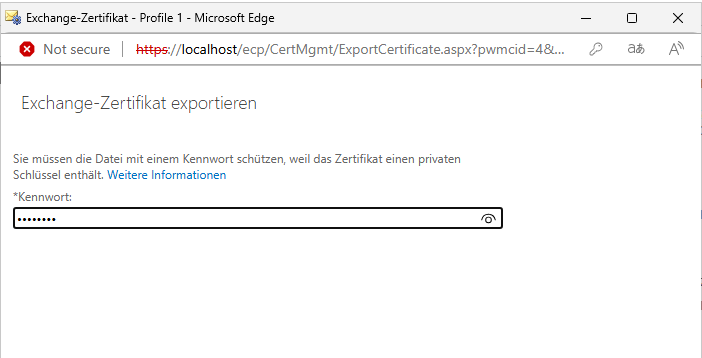

Für den Export muss nur ein Kennwort angegeben werden, danach wird das Zertifikat runter geladen:

Auf dem Exchange 2019 Server lässt sich das Zertifikat dann importieren:

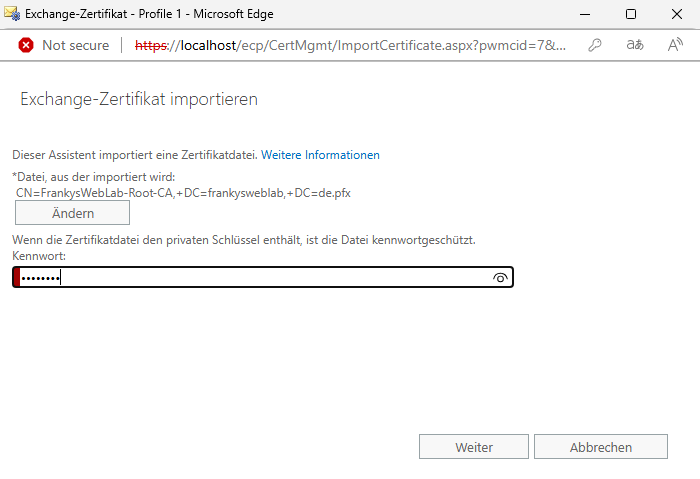

Datei auswählen und Kennwort angegeben:

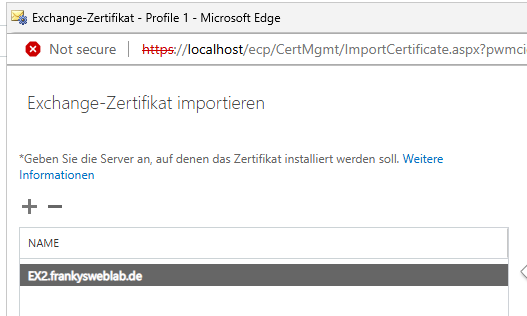

Und den neuen Server für den Import angeben:

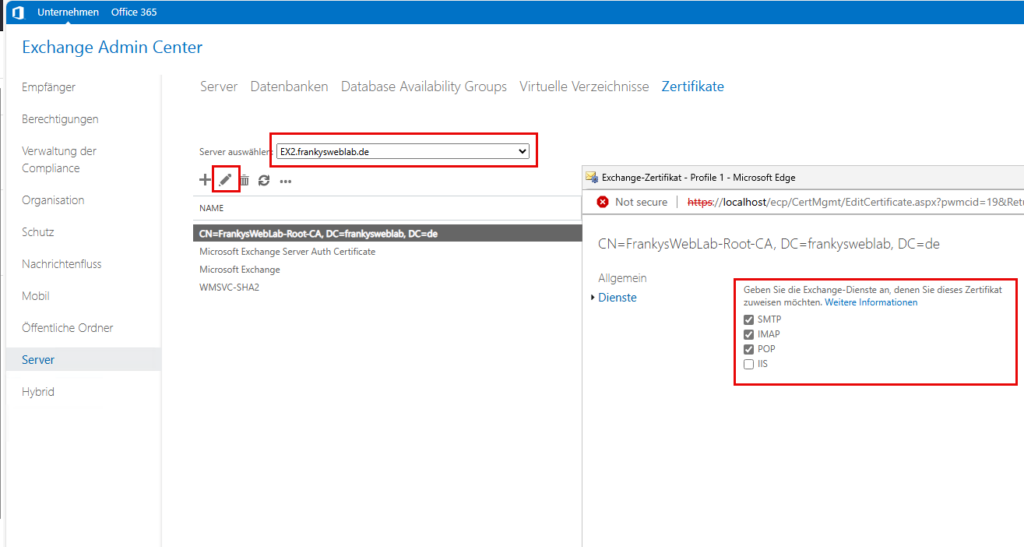

Zum Schluss werden dem Zertifikat die Dienste zugewiesen:

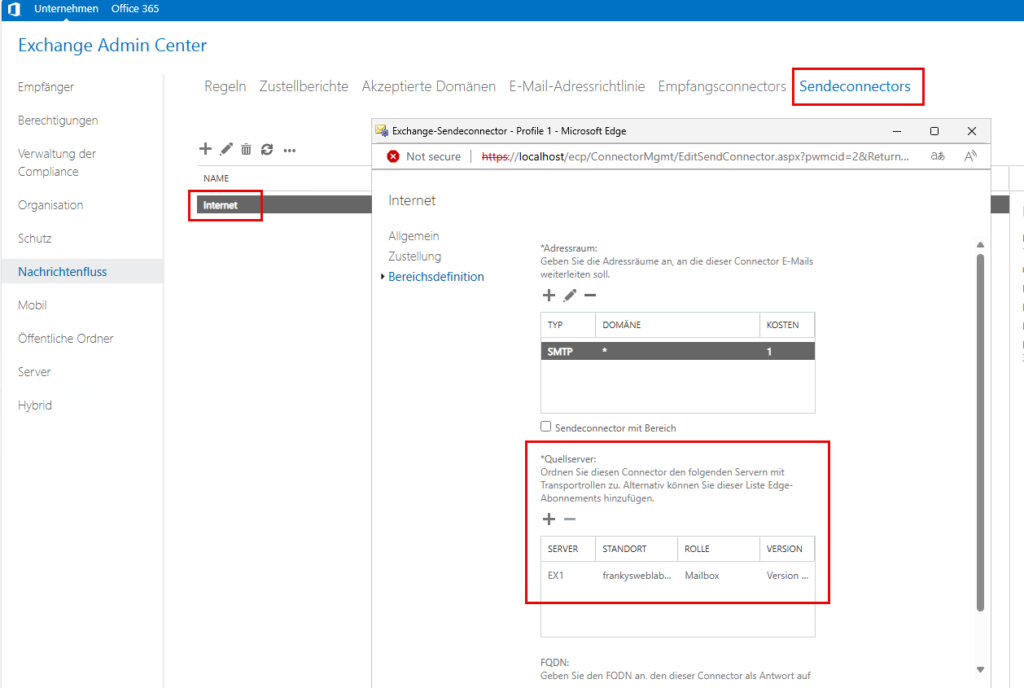

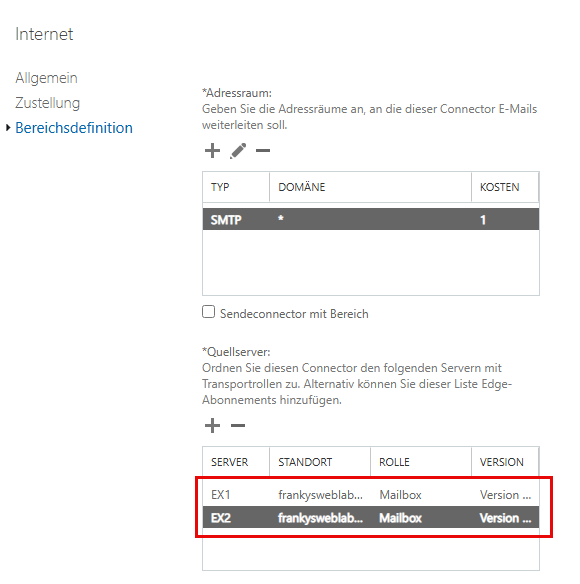

Jetzt können die Connectoren konfiguriert werden. Auch hier können die gleichen Einstellungen wie für die Exchange 2016 Server verwendet werden. Der neue Exchange Server wird zunächst den Sendeconnectoren hinzugefügt, hier muss kein neuer Connector angelegt werden, sondern die bereits vorhandenen Sendeconnectoren werden angepasst:

Hier wird der neuen Server hinzugefügt, gleiches gilt für evtl. weitere Sendeconnectoren:

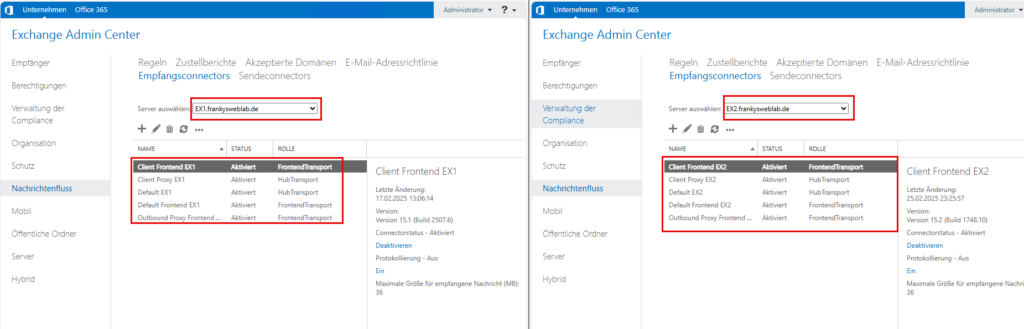

Damit ist die Konfiguration für den Versand der Mails fertig. Etwas anders sieht es bei den Empfangsconnectoren aus. Die Empfangsconnectoren werden je Server erstellt und müssen daher auf dem neuen Server angepasst werden. Hier macht es Sinn sich beide Server nebeneinander zu legen und Connector für Connector durchzugehen:

Insbesondere die Größenbeschränkungen und die Sicherheitsstellungen sollten überprüft und ggf. angepasst werden. Gibt es weitere Empfangsconnectoren auf der Exchange 2016 Seite, werden diese Connectoren auch auf Exchange 2019 Seite erstellt.

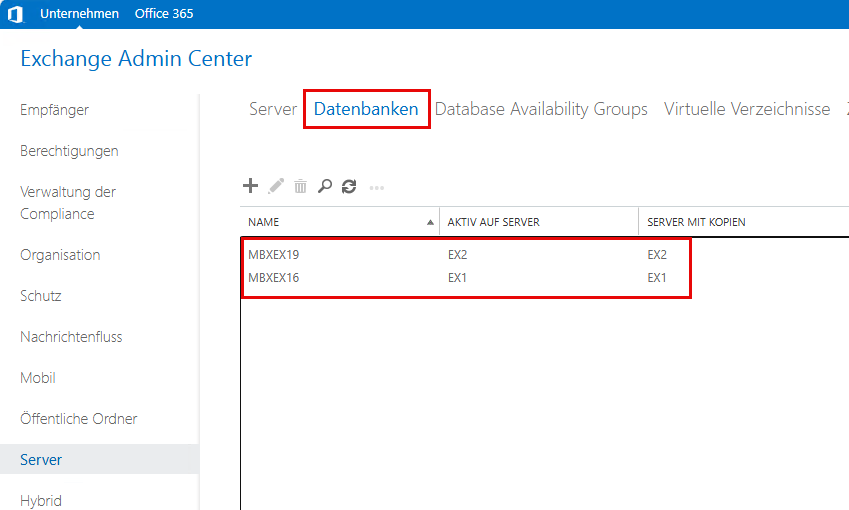

Die Größenbeschränkungen werden auch bei der neuen Datenbank wichtig, auch hier müssen die Limits von den Exchange 2016 Datenbanken übernommen werden:

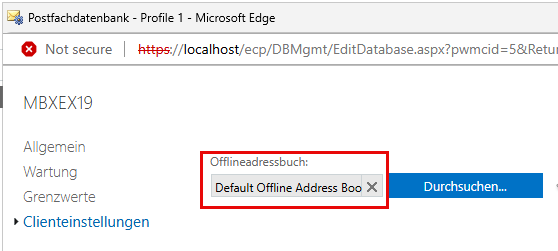

Hier sollte man auch nicht vergessen, das Offline Adressbuch zuzuweisen:

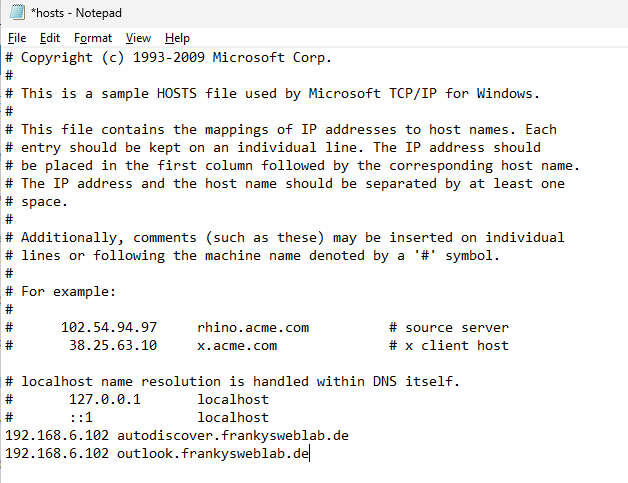

Damit ist die Konfiguration auch schon abgeschlossen. An dieser Stelle bieten sich jetzt die ersten Tests an. Auf einem Client kann in der Hosts Datei die IP für Autodiscover und Webservices auf die IP des Exchange 2019 Server angepasst werden. In meinem Fall sieht es dann so aus:

Jetzt kann per Outlook die Verbindung getestet und ein paar Mails (intern Postfach zu Postfach, extern ausgehend, extern eingehend) geschickt werden.

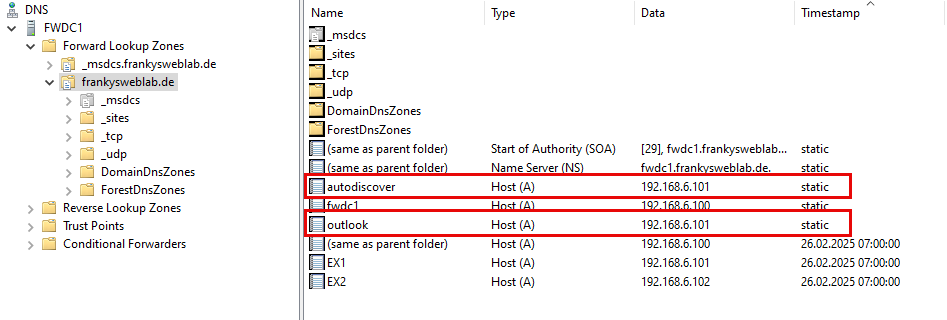

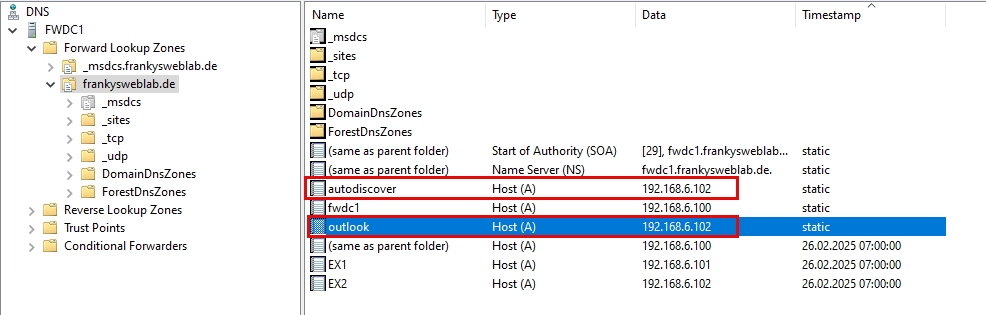

Wenn keine Probleme auftreten, können die DNS und Router / Firewall Einstellungen angepasst werden. In internen DNS müssen die IPs für Autodiscover und Webservices angepasst werden:

Für beide Einträge wird die IP des Exchange 2019 Servers eingesetzt, damit sich alle Clients bereits über den neuen Server zu ihren Postfächern verbinden:

Je nachdem wie der Exchange Server im Internet erreichbar ist, können jetzt die NAT Einträge für Port 443 (ggf. auch 80) und 25 auf den Exchange 2019 Servern angepasst werden. Falls es vorgelagerte SPAM Filter oder ähnliches gibt, können diese Systeme ebenfalls ihre Mails den den Exchange 2019 Server zustellen. Zugriffe und E-Mail Routing sollten jetzt nur noch zu dem Exchange 2019 Server erfolgen.

An dieser Stelle, kann man jetzt etwas Zeit vergehen lassen, damit auch alle Clients die DNS Änderungen mitbekommen. Die Zeit kann genutzt werden um alle SMTP Clients umzustellen. Drucker, Scanner, MFCs, weitere Geräte und Software nutzen ggf den Exchange 2016 Server um Mails zuzustellen, dies kann nun auf den neuen Server angepasst werden.

Nach der Umstellung bietet es sich an, den „Outlook Conectivity“ Tests vom Microsoft Remote Connectivity Analyzer durchzuführen:

Nächste Schritte

Im nächsten und letzten Artikel dieser Serie wird es dann um die Migration der Daten und die Deinstallation des alten Servers gehen. Sobald der Artikel fertig ist, werde ich diesen hier verlinken.

Extended Protection ist es nicht, die war bzw. ist am alten laut HealthChecker in Ordnung. Kerberos muss ich mal prüfen, könnte aber ein Ansatz sein, Danke!

Erstmal herzlichen Dank für die wie immer hervorragende Anleitung.

Ich versuche das gerade bei mir umzusetzen und stoße auf ein Problem.

An dem Punkt an dem man zum Testen die Hosts-Datei editiert habe ich nun das Problem, dass sich dann Outlook nicht mehr mit dem Server verbindet. Man wird aufgefordert sich zu authentifizieren, wenn man das tut kommt die Abfrage aber direkt wieder, quasi in einer Endlosschleife.

Ich finde den Fehler einfach nicht. Kann mir hier evtl. jemand weiter helfen bzw. hat jemand das gleiche Problem?

Meine erste Vermutung wäre (wieder einmal) die Extended Protection. War die auf dem bisherigen Exchange eingeschaltet und korrekt konfiguriert? Seit CU14 wird die bei Exchange 2019 automatisch eingeschaltet, bei den älteren musste man das manuell machen.

Wenns das nicht ist, könnte es noch der Kerberos Alternate Service Account sein. Ist ja oben beschrieben.

Also, es ist weder die Extended Protection, die ist auf EX16 wie EX19 einwandfrei, noch scheint es Kerberos zu sein.

Ich hatte jedenfalls zum Test dann gemäß der Anleitung und obwohl kein Loadbalancer im Einsatz ist die Einrichtung vorgenommen. Leider mit dem Erfolg, dass ich dann die Anmeldeproblematik von Outlook auf beiden Servern hatte – was mir dann gleich um die Ohren geflogen ist weil das Problem dann halt auch bei allen Usern aufgepoppt ist.

Ich habe das mit dem Kerberos Alternate Service Account dann rückgängig gemacht. Interessant dabei war dann, dass die Anmeldeproblematik auf dem alten EX16 dann erst wieder verschwand, als ich die SPNs entfernt und am Client einen klist purge ausgeführt habe.

Meine Hoffnung, dass sich das auch auf die neuen EX19 in irgendeiner Weise positiv ausgewirkt hat hat sich allerdings zerschlagen und ich stehe wieder am Anfangsproblem von oben.

Könnte das theoretisch mit öffentlichen Ordnern im Zusammenhang stehen? Verhält sich der EX19 hier anders als der EX16?