Sophos hat heute ein neues Update für die Sophos UTM veröffentlicht. Das Update hebt die Version auf 9.701-6.Es handelt sich um ein Maintanance Release, welches aber die Probleme mit iOS 13 und der “neuen” Zertifikatsrichtlinie von Apple behebt.

- Hier ist die Liste aller Bugfixes:

[NUTM-11142]: [AWS] Unable to create VPC tunnel to AWS GovCloud - [NUTM-10024]: [Basesystem] Unexpected reboots of both HA nodes

- [NUTM-10625]: [Basesystem] IPs will be counted under license usage even they are not really active

- [NUTM-10893]: [Basesystem] UTM does not process traffic after reboot

- [NUTM-11065]: [Basesystem] iptables-restore: line 10 failed: ICMP Rule disappears sporadically

- [NUTM-11234]: [Basesystem] NTP vulnerabilitiy (CVE-2018-12327)

- [NUTM-11121]: [Configuration Management] Confd move_object() is broken

- [NUTM-10051]: [Email] DLP Custom expression does not match if message text starts with a ‚<‚

- [NUTM-11229]: [Email] Patch Exim (CVE-2019-15846)

- [NUTM-10019]: [Network] Unexpected UDP drops (UDP / 4742)

- [NUTM-10519]: [Network] BGP neighborship not coming up

- [NUTM-10963]: [Network] NAT rules stopped working after update

- [NUTM-11005]: [Network] IP renewal doesn’t work for one interface if multiple dynamic uplinks exist

- [NUTM-11175]: [Network] IPS exception does not work for SID 49666 for inbound WAF traffic

- [NUTM-11208]: [Network] Optimize route updates

- [NUTM-11003]: [UI Framework] Portal login failed to find user object of Active Directory user

- [NUTM-11030]: [UI Framework] Webadmin mass enable/disable/delete user does not work

- [NUTM-11053]: [UI Framework] Alert „Do you want to wait xx more seconds to finish the request?“ does not disappear if request is done.

- [NUTM-11214]: [UI Framework] Conform to Apple’s new certificate requirements (webadmin)

- [NUTM-10960]: [Web] Proxy crash with coredump on UTM 9.602

- [NUTM-11034]: [Web] Method change on UTM warn page in 9.6 cause warning in Firefox

- [NUTM-11102]: [Web] SafeSearch not working as expected

- [NUTM-11345]: [Web] Regenerated Signing CA using 1024bit key, causing iOS 13 trust issues

- [NUTM-11422]: [Web] Error while saving any web filter profile after upgrade to 9.7

- [NUTM-10834]: [Wireless] UTM config changelog updates when reviewing wireless network settings

- [NUTM-11122]: [Wireless] QR code missing from hotspot voucher when custom hostname is longer than 24 characters

- [NUTM-11150]: [Wireless] APs became inactive after upgrade from UTM 9.603 to 9.604

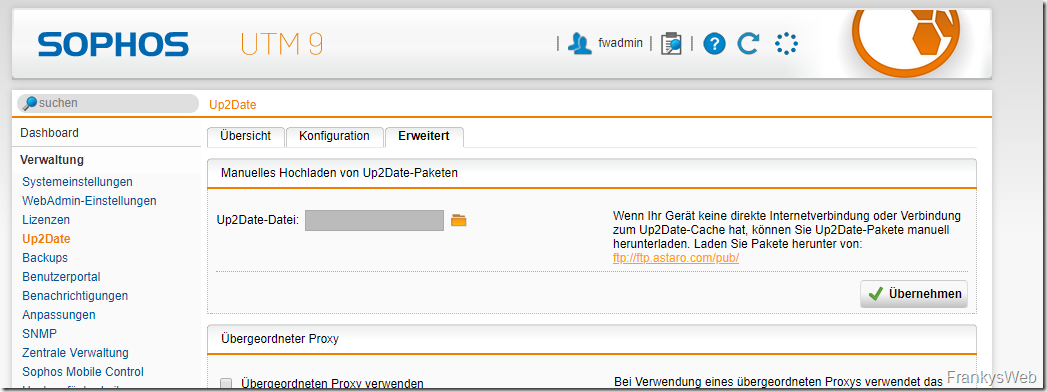

Gerade nach den letzten Problemen mit den Sophos Updates sollte das Update ausführlich getestet werden. Das Update kann hier runtergeladen werden:

https://ftp.astaro.com/UTM/v9/up2date/u2d-sys-9.700005-701006.tgz.gpg

In der nächsten Zeit wird das Update dann auch per Up2Date verteilt.

Moin HD,

gestern habe ich drei Mal auf 9.702 upgedated und siehe da, alle Kunden haben erneut dasselbe Problem.

Aussage Sophos:

In 9.702 sei das Fix nicht enthalten.

Ich solle einmal das RED Interface im WebAdmin deaktivieren und wieder aktivieren.

Bin gerade am testen. Vlt kannst du dasselbe mal versuchen.

Thx

Thomas

Hallo Thomas,

ja, bei mir waren auch die Red15er betroffen.

MfG

HD

ich habe extra nochmal nachgefragt:

Hallo Sophos Support,

ist der angesprochene Fix in dem jetzt erschienen 9.702-1

Update enthalten?

Ich kann dazu nur das hier finden:

NUTM-11688 [RED_Firmware] RED50 flash courruption fixes

Die Antwort vom Sophos Support:

Sehr geehrter Herr,

bitte installieren Sie die MR2 – das ist genau ein Fix für die RED Geräte

Mit freundlichen Grüßen

Sophos Technischer Support

Hallo HD,

dein Beitrag hätte von mir stammen können.

Bei mir war’s exakt dasselbe in blau. Ewig liegen geblieben, nach zwei Tagen lief es ohne zutun bei zwei Kunden wieder. Irgendwann kam dann der Hinweis von Sophos ich solle evtl mal die RED verwaltung ab- und wieder anschalten ;)

9.702 bezieht sich aber laut up2date Info nur auf die RED 50 und ich hatte die genannten Probleme bei der 15er.

Hattest du auch 15er ?

Der Support ist meiner Meinung nach total unterbesetzt. Telefonisch hängst 45 in der Schleife und wirst dann getrennt ;(

VG Thomas

2 Tage nach Erstellung des Tickets und einrichten des Remote Zugriffs liefen die Red`s wieder.

Dann meldet sich nach über 2 Wochen der Support weil er sich nicht aufschalten kann.

(Das Support Ticket läuft Default nach 7 Tagen ab).

Nach Rückfrage von mir, war die Support Mitarbeiterin krank geworden und mein Ticket liegen geblieben.

Auf meine Frage warum es dann wieder läuft und ob ich die Sophos mal rebooten kann kam die Antwort:

keine Ahnung, besser so laufen lassen!

Jetzt die gute Nachricht das MR2 Update 9.702-1 ist jetzt da.

Nach Update auf diese Version ist es nicht mehr möglich Voucher zu erstellen oder zu generieren. Das Webportal zeigt die Möglichkeit zwar an, aber es ist nichts machbar. Mal sehen was der Support sagt.

Gelöst: Habe in den Einstellungen für den Voucher einfach etwas verändert. Gespeichert. Den Dienst gestoppt und neu gestartet. Und siehe da es geht wieder. Mal sehen wie lange….

Hallo Henning,

mich würde jetzt aber schon interessieren, wie genau das Problem gelöst wurde.

Vielen Dank für eine Antwort!

Hallo zusammen,

das Problem wurde kurzfristig vom Sophos Support gelöst.

Vielen Dank für die Hinweise

HD

Hallo Markus,

vielen Dank für Deinen Hinweis.

Wenn ich wüsste wo, würde ich das gerne prüfen.

Mfg

HD

Hallo HD,

das kannst du im WebAdmin unter Support->Advanced->“Routes Table“ nachschauen.

Dort sollte eigentlich so etwas wie z.B.

192.168.1.0/24 dev reds5 proto kernel scope link src 192.168.1.1

stehen, wenn der RED Tunnel aktiv ist.

mfg

Markus

Hallo zusammen,

ich habe das gleiche Problem wie Thomas, nur funktionieren bei mir 4 von 6 Red15W

Alle Reds auch im Transparent/Split Modus,

Ticket ist auch erstellt.

Hallo Thomas,

Hallo HD,

könnt Ihr prüfen, ob die Sophos in der Routing Table das Remote Netz hinter den RED’s eingetragen hat?

Wir haben das gleiche Problem, mit einer von vier RED’s, dass die Route nicht gesetzt wird.

Es gibt dazu schon eine BUG ID: NUTM-11573

„Current plans are to include this fix as part of UTM 9.7 MR2. Currently the release is planned to be released by the end of March 2020. “

mfg

Markus

Hi,

seit 9.701 funktioniert bei allen Kunden, welche die REDs im „Transparent-Split-Mode“ betreiben, nichts mehr.

REDs sind online, jedoch geht in beiden Richtungen kein Traffic mehr durch. Ein Switch per „use unified firmware =0“ bringt ebenfalls keine Besserung.

Wer kann das Problem bestätigen?

Ticket bei Sophos ist bereits erstellt…

Lg Thomas

Hallo Zusammen,

hat schon jemand den Bugfix mit IOS13 und SSL Scan getestet?

Ich bekomme weiterhin keine HTTPS Webseite angezeigt, obwohl das Proxy CA Zertifikat nun 2048 Bit verwendet und

im IOS als vertrauenswürdig eingestuft wird.

Danke für Rückmeldungen,

Markus

Hallo,

ich hoffe, dass das Problem mit der Zertifikatsverwaltung auch gelöst wurde.

NUTM-11561

https://community.sophos.com/products/unified-threat-management/f/german-forum/117573/webadmin—certificate-management/425417

https://community.sophos.com/products/unified-threat-management/f/hardware-installation-up2date-licensing/116388/utm-9-7005-bug-certificate-management-in-webadmin

Kann man da schon was sagen?

Gruß

Rolf

Guten Abend,

nach aufspielen des Patches startet die VM nicht mehr. Auch nicht ganz korrekt, die VM startet bis zum Augenblick wo der Bootscreen auf das Bild schwenkt wo man F2 für Details drücken soll. Danach passiert in meinem Fall nix mehr.

Gibt es hier eine Möglichkeit einzugreifen oder etwas zu tun damit man die VM doch startet aber in einer Art „Schutz-Modus“?

Würde mich über ein kurzes Feedback sehr freuen.

Danke und ein schönes Wochenende

Hallo SysNuBe,

ich habe im Januar ebenfalls eine Sophos Appliance mit genau dem gleichen Fehlverhalten gehabt. Jedoch wurde hier zuvor kein Update eingespielt.

Die Fehlerbeschreibung ist aber identisch. Jetzt besteht bei einer VM aber die Möglichkeit einer anderen Herangehensweise.

Zu allererst aber Backup (VM-Containerfiles, VM-Config) machen :).

Dann z.B. die Festplatte aus der VM-Konfig nehmen und den Bootvorgang wiederholen. Später dann eine Boot-CD in der VM-Konfig mounten und erneut booten. Vielleicht lässt sich so der Fehler weiter eingrenzen, spezifizieren und nach Lösungsansätzen dazu suchen.

Viel Erfolg!

Sophos selbst hat in meinem Fall die Appliance (SG 125 Rev. 2) in einem RMA-Verfahren ausgetauscht. Scheint dort ein bekanntes Fehlerbild zu sein.